[2023年11月12日] 365日更新、有効なSPLK-1002日本語知能問題集

ベスト品質のSPLK-1002日本語試験問題集でSplunkテスト高得点を目指そう

質問 # 16

これらの検索文字列のうち、無効なものはどれですか。

- A. index = web status = 50 * |ホスト、ステータスのチャートカウント

- B. index = web status = 50 * |ホスト別のチャート数、ステータス

- C. index = web status = 50 * |ステータス別のホストのチャートカウント

正解:A

解説:

Explanation

This search string is not valid: index=web status=50* | chart count over host,status2. This search string uses an invalid syntax for the chart command. The chart command requires one field after the over clause and optionally one field after the by clause. However, this search string has two fields after the over clause separated by a comma. This will cause a syntax error and prevent the search from running. Therefore, option A is correct, while options B and C are incorrect because they are valid search strings that use the chart command correctly.

質問 # 17

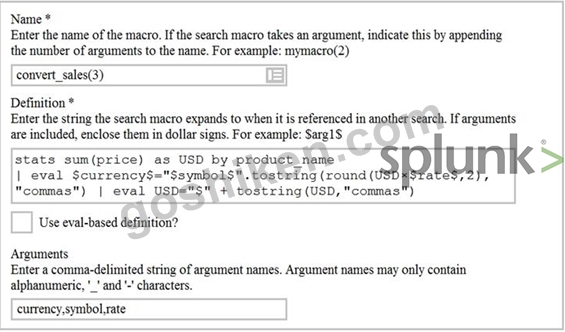

以下に示すマクロ定義に基づいて、検索文字列でマクロを実行する正しい方法は何ですか?

- A. Convert_sales(euro、€、79) "

- B. Convert_sales($ euro、$€$、S、79 $)

- C. Convert_sales(euro、€、.79)

- D. Convert_sales($ euro、$€$、s79 $

正解:C

解説:

Reference:

The correct way to execute the macro in a search string is to use the format macro_name($arg1$, $arg2$, ...) where $arg1$, $arg2$, etc. are the arguments for the macro. In this case, the macro name is convert_sales and it takes three arguments: currency, symbol, and rate. The arguments are enclosed in dollar signs and separated by commas. Therefore, the correct way to execute the macro is convert_sales($euro$, $€$, .79).

質問 # 18

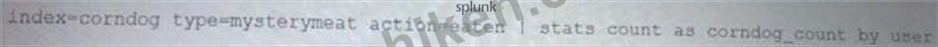

次の検索は何をしますか?

- A. ユーザーごとに分割されたミステリーアメリカンドッグの総数のテーブルを作成します。

- B. ユーザーの総数とアメリカンドッグごとの分割のテーブルを作成します。

- C. 菜食主義のアメリカンドッグごとにユーザーの総数をグループ化するテーブルを作成します。

- D. 食べたすべての種類のアメリカンドッグの数をユーザーごとに分けて表を作成します。

正解:A

質問 # 19

元のフィールドに基づいてフィールドエイリアスが作成されました。次に、変換コマンドを使用しない検索がスマートモードで実行されます。結果に表示されるフィールド名はどれですか?

- A. 両方が[すべてのフィールド]リストに表示されますが、検索でエイリアスが指定されている場合に限ります。

- B. 元のフィールドは[すべてのフィールド]リストにのみ表示され、エイリアスは[興味深いフィールド]リストにのみ表示されます。

- C. 両方とも[興味深いフィールド]リストに表示されますが、イベントの少なくとも20パーセントに表示される場合に限ります。

- D. エイリアスは[すべてのフィールド]リストにのみ表示され、元のフィールドは[興味深いフィールド]リストにのみ表示されます。

正解:C

解説:

A field alias is a way to assign an alternative name to an existing field without changing the original field name or value2. You can use field aliases to make your field names more consistent or descriptive across different sources or sourcetypes2. When you run a search without any transforming commands in Smart Mode, Splunk automatically identifies and displays interesting fields in your results2. Interesting fields are fields that appear in at least 20 percent of events or have high variability among values2. If you have created a field alias based on an original field, both the original field name and the alias name will appear in the Interesting Fields list if they meet these criteria2. However, only one of them will appear in each event depending on which one you have specified in your search string2. Therefore, option B is correct, while options A, C and D are incorrect.

質問 # 20

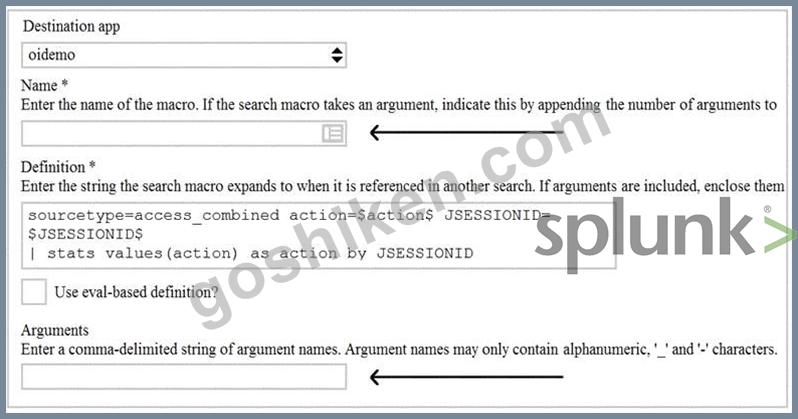

以下のマクロ定義を考えると、マクロを正しく構成するには、名前と引数のフィールドに何を入力する必要がありますか?

- A. マクロ名はsessiontrackerで、引数はaction、JESSIONIDです。

- B. マクロ名はsessiontracker(2)で、引数は$ action $、$ JESSIONID $です。

- C. マクロ名はsessiontracker(2)で、引数はaction、JESSIONIDです。

- D. マクロ名はsessiontrackerで、引数は$ action $、$ JESSIONID $です。

正解:C

解説:

Reference: https://docs.splunk.com/Documentation/Splunk/8.0.3/Knowledge/Definesearchmacros The macro definition below shows a macro that tracks user sessions based on two arguments: action and JSESSIONID.

sessiontracker(2)

The macro definition does the following:

It specifies the name of the macro as sessiontracker. This is the name that will be used to execute the macro in a search string.

It specifies the number of arguments for the macro as 2. This indicates that the macro takes two arguments when it is executed.

It specifies the code for the macro as index=main sourcetype=access_combined_wcookie action=$action$ JSESSIONID=$JSESSIONID$ | stats count by JSESSIONID. This is the search string that will be run when the macro is executed. The search string can contain any part of a search, such as search terms, commands, arguments, etc. The search string can also include variables for the arguments using dollar signs around them.

In this case, action and JSESSIONID are variables for the arguments that will be replaced by their values when the macro is executed.

Therefore, to correctly configure the macro, you should enter sessiontracker as the name and action, JSESSIONID as the arguments. Alternatively, you can use sessiontracker(2) as the name and leave the arguments blank.

質問 # 21

マクロ週間売上高 (2) には、次の検索文字列が含まれています。

インデックス=ゲーム | eval ProductSales = $Price$ * $AmountSold$

結果を返すのは次のうちどれですか?

- A. 'weekly_sales($3.995, $108)'

- B. 'weekly sales (3.99, 10)'

- C. 'weekly sales (3)'

- D. 'weekly_sales (3.99, 10)'

正解:D

解説:

To use a search macro in a search string, you need to place a back tick character (`) before and after the macro name1. You also need to use the same number of arguments as defined in the macro2. The macro weekly sales (2) has two arguments: Price and AmountSold. Therefore, you need to provide two values for these arguments when you call the macro.

The option A is incorrect because it uses parentheses instead of back ticks around the macro name. The option B is incorrect because it uses underscores instead of spaces in the macro name. The option D is incorrect because it uses spaces instead of commas to separate the argument values.

質問 # 22

次の検索を検討してください。

Index = web sourcetype = access_combined

ログには、同じJSESSIONID値(SD404K289O2F151)を共有するいくつかのイベントが表示されます。イベントをグループとして表示します。次のリストから、JSESSIONIDでイベントをグループ化する検索はどれですか。

- A. index = web sourcetype = access_combinedJSESSIONIDを強調表示しますSD404K289O2F151を検索します

- B. index = web sourcetype = access_combined JSESSIONID <SD404K289O2F151>

- C. index = web sourcetype = access_combined SD404K289O2F151IテーブルJSESSIONID

- D. index-web sourcetype = access_combinedIトランザクションJSESSIONID検索SD404K289O2F151

正解:B

質問 # 23

15分ごとに実行するようにスケジュールされたレポート。しかし、17分かかります。完了することは_____である危険にさらされています。

- A. スキップまたは延期

- B. 上記のすべて

- C. 自動的に加速

- D. 削除

正解:A

解説:

Explanation

A report that is scheduled to run every 15 minutes but takes 17 minutes to complete is in danger of being skipped or deferred2. This means that Splunk may skip some scheduled runs of the report if they overlap with previous runs that are still in progress or defer them until the previous runs are finished2. This can affect the accuracy and timeliness of the report results and notifications2. Therefore, option A is correct, while options B, C and D are incorrect because they are not consequences of a report taking longer than its schedule interval.

質問 # 24

次のステートメントのうち、計算フィールドについて説明しているのはどれですか? (該当するものをすべて選択)

- A. 計算フィールドは、evalコマンドを使用して計算を実行するためのショートカットです。

- B. 計算されたフィールドは、抽出されたフィールドに基づくことができます。

- C. 計算フィールドは、ホストとソースタイプにのみ適用できます。

- D. 計算フィールドは検索バーで使用できます。

正解:A、B、D

解説:

Reference: https://docs.splunk.com/Documentation/Splunk/8.0.3/Knowledge/definecalcfields Calculated fields are fields that are created by performing calculations on existing fields using the eval command. Calculated fields can be used in the search bar to filter and transform events based on the calculated values. Calculated fields can also be based on an extracted field, which is a field that is extracted from raw data using various methods, such as regex, delimiters, lookups, etc. Calculated fields are not shortcuts for performing calculations using the eval command, but rather results of performing calculations using the eval command. Calculated fields can be applied to any field in Splunk, not only host and sourcetype.

Therefore, statements A, B, and D are true about calculated fields.

質問 # 25

Splunk Common Information Model (CIM) アドオンを使用してデータを正規化する場合、どのようなアプローチが推奨されますか?

- A. CIM イベント タイプ参照テーブルを参照してください。

- B. 認証コマンドを使用して検索を実行します。

- C. 相関コマンドを使用して検索を実行します。

- D. CIM データ モデル参照テーブルを参照してください。

正解:D

解説:

The recommended approach when using the Splunk Common Information Model (CIM) add-on to normalize data is A. Consult the CIM data model reference tables. This is because the CIM data model reference tables provide detailed information about the fields and tags that are expected for each dataset in a data model. By consulting the reference tables, you can determine which data models are relevant for your data source and how to map your data fields to the CIM fields. You can also use the reference tables to validate your data and troubleshoot any issues with normalization. You can find the CIM data model reference tables in the Splunk documentation1 or in the Data Model Editor page in Splunk Web2. The other options are incorrect because they are not related to the CIM add-on or data normalization. The authentication command is a custom command that validates events against the Authentication data model, but it does not help you to normalize other types of data. The correlation command is a search command that performs statistical analysis on event fields, but it does not help you to map your data fields to the CIM fields. The CIM event type reference tables do not exist, as event types are not part of the CIM add-on.

質問 # 26

トランザクション コマンドは生のイベントにどのフィールドを追加しますか? (該当するものをすべて選択)

- A. 持続時間

- B. トランザクション ID

- C. イベント数

- D. カウント

正解:A、B

解説:

Explanation

Hello, this is Bing. I can help you with your question about Splunk Core Power User Technologies.

The correct answers are B. duration and D. transaction id.

The explanation is as follows:

The transaction command is a Splunk command that finds transactions based on events that meet various constraints12.

Transactions are made up of the raw text (the _raw field) of each member, the time and date fields of the earliest member, as well as the union of all other fields of each member12.

The transaction command adds some fields to the raw events that are part of the transaction123. These fields are:

duration: The difference, in seconds, between the timestamps for the first and last events in the transaction123.

eventcount: The number of events in the transaction123.

transaction_id: A unique identifier for each transaction3. This field is useful for filtering or joining transactions3.

Therefore, the fields that the transaction command adds to the raw events are duration and transaction_id, which are options B and D in your question.

質問 # 27

Pivot について正しいのは次のうちどれですか?

- A. ユーザーは、Pivot で作成されたビジュアライゼーションを共有できません。

- B. ユーザーはピボットを使用してビジュアライゼーションを作成できません。

- C. ユーザーはピボットからレポートを保存できます。

- D. ユーザーはピボット内のイベントを検索するには SPL を使用する必要があります。

正解:C

解説:

In Splunk, Pivot is a tool that allows you to report on a specific data set without using the Splunk Search Processing Language (SPL)1. You can use a drag-and-drop interface to design and generate pivots that present different aspects of your data in the form of tables, charts, and other visualizations12.

One of the features of Pivot is that it allows you to save your reports1. This can be useful when you want to reuse a report or share it with others1. Therefore, it's not true that users cannot share visualizations created with Pivot or that they must use SPL to find events in a Pivot12. It's also not true that users cannot create visualizations with Pivot, as creating visualizations is one of the main functions of Pivot12.

質問 # 28

次の eval コマンドのうち、src からのホストに新しい値が提供されるのはどれですか (存在する場合)。

- A. | eval host = if (NOT src = host, src, host)

- B. | eval host = if (isnotnull (src), src, host)

- C. | eval host = if (src = host, src, host)

- D. | eval host = if (isnu11 (src), src, host)

正解:B

解説:

The eval command is a Splunk command that allows you to create or modify fields using expressions .

The if function is an expression that evaluates a condition and returns a value based on whether the condition is true or false. The syntax of the if function is if(X,Y,Z), where X is the condition, Y is the value to return if X is true, and Z is the value to return if X is false.

The isnotnull function is an expression that returns true if the argument is not null, and false otherwise.

The syntax of the isnotnull function is isnotnull(X), where X is the argument to check.

Therefore, the expression if (isnotnull (src), src, host) returns the value of src if it is not null, and the value of host otherwise. This means that it will provide a new value for host from src if it exists, and keep the original value of host otherwise.

質問 # 29

レポートについて正しい/正しいのは次のうちどれですか?

- A. 上記のすべて。

- B. レポートをスケジュールできます。

- C. レポートはナレッジオブジェクトです。

- D. レポートはスクリプトを実行できます。

正解:A

質問 # 30

Splunk Common Information Model(CIM)は、異なる名前のフィールドを正規化するためにどの機能に依存していますか?

- A. CIMは、同じフィールドの異なる名前では機能しません。

- B. フィールドエイリアス。

- C. 名前変更コマンド。

- D. マクロ。

正解:B

解説:

The Splunk Common Information Model (CIM) add-on helps you normalize your data from different sources and make it easier to analyze and report on it3. One of the functionalities that the CIM add-on relies on to normalize fields with different names is field aliases3. Field aliases allow you to assign an alternative name to an existing field without changing the original field name or value2. By using field aliases, you can map different field names from different sources or sourcetypes to a common field name that conforms to the CIM standard3. Therefore, option B is correct, while options A, C and D are incorrect.

質問 # 31

GETワークフローアクションを作成するために必要な情報には、次のうちどれが含まれますか? (該当するものをすべて選択。)

- A. ユーザーが検索時に誘導されるURI。

- B. ワークフローアクションの名前

- C. 検索時に[イベントアクション]メニューに表示されるラベル。

- D. 検索時にユーザーが誘導されるURIの名前。

正解:A、B、C

解説:

Reference: https://docs.splunk.com/Documentation/Splunk/8.0.3/Knowledge/SetupaGETworkflowaction Information needed to create a GET workflow action includes the following: a name of the workflow action, a URI where the user will be directed at search time, and a label that will appear in the Event Action menu at search time. A GET workflow action is a type of workflow action that performs a GET request when you click on a field value in your search results. A GET workflow action can be configured with various options, such as:

A name of the workflow action: This is a unique identifier for the workflow action that is used internally by Splunk. The name should be descriptive and meaningful for the purpose of the workflow action.

A

URI where the user will be directed at search time: This is the base URL of the external web service or application that will receive the GET request. The URI can include field value variables that will be replaced by the actual field values at search time. For example, if you have a field value variable ip, you can write it as

http://example.com/ip=$ip to send the IP address as a parameter to the external web service or application.

A label that will appear in the Event Action menu at search time: This is the display name of the workflow action that will be shown in the Event Action menu when you click on a field value in your search results. The label should be clear and concise for the user to understand what the workflow action does.

Therefore, options A, B, and C are correct.

質問 # 32

データモデルは、次のデータセットの1つ以上で構成されていますか? (該当するものをすべて選択。)

- A. トランザクションデータセット

- B. イベントデータセット

- C. データセットを検索する

- D. イベント、トランザクション、検索データセットの子

正解:A、B、C

解説:

Reference: https://docs.splunk.com/Documentation/Splunk/8.0.3/Knowledge/Aboutdatamodels

質問 # 33

次の検索は何をしますか?

- A. ユーザーごとに分割されたミステリーアメリカンドッグの総数のテーブルを作成します。

- B. ユーザーの総数とアメリカンドッグごとの分割のテーブルを作成します。

- C. 菜食主義のアメリカンドッグごとにユーザーの総数をグループ化するテーブルを作成します。

- D. 食べたすべての種類のアメリカンドッグの数をユーザーごとに分けて表を作成します。

正解:A

解説:

Explanation

The search string below creates a table of the total count of mysterymeat corndogs split by user.

| stats count by user | where corndog=mysterymeat

The search string does the following:

It uses the stats command to calculate the count of events for each value of the user field. The stats command creates a table with two columns: user and count.

It uses the where command to filter the results by the value of the corndog field. The where command only keeps the rows where corndog equals mysterymeat.

Therefore, the search string creates a table of the total count of mysterymeat corndogs split by user.

質問 # 34

......

注目すべき時短になるSPLK-1002日本語オールインワン試験ガイド:https://www.goshiken.com/Splunk/SPLK-1002J-mondaishu.html